Ataque a sites do governo direciona para serviços de apostas

Inserção de script malicioso usa sites do governo e empresas reconhecidas para contaminar páginas e direcionar usuários a sites de aposta

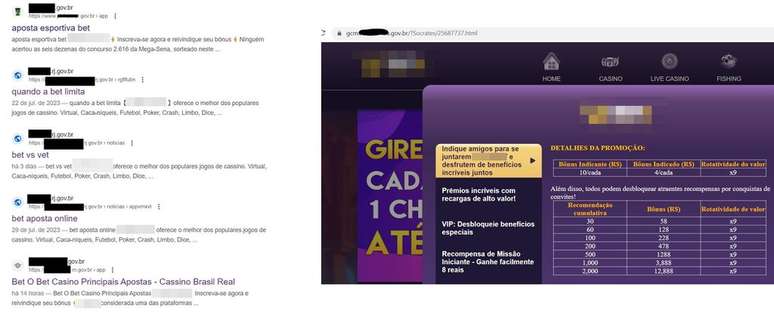

Uma onda de ataques contra sites legítimos, principalmente pertencentes a governos municipais ou estaduais, tenta redirecionar os usuários a serviços de apostas esportivas. O comprometimento acontece por meio da inserção de um script malicioso nestes domínios, com o acesso a páginas específicas levando as possíveis vítimas aos serviços suspeitos.

- Sites mais populares não seguem boas práticas de segurança

- Grande varejista é a marca mais usada como isca em onda de phishing

Em alguns casos, a página de apostas esportivas chega a ser carregada na própria página contaminada, enquanto na maioria dos casos, o redirecionamento para plataformas de terceiros acontece. Seja como for, a ideia é utilizar a reputação dos sites para induzir os usuários a uma falsa sensação de segurança, bem como possibilitar que os links suspeitos ultrapassem o crivo de plataformas de segurança digital.

Em uma pesquisa rápida, o Canaltech encontrou páginas suspeitas desse tipo presentes nos sites de prefeituras de diferentes estados, incluindo Bahia, Paraná, Santa Catarina e Rio de Janeiro. De acordo com a AHT Security, empresa de cibersegurança responsável por emitir o alerta, seriam mais de cinco mil domínios contaminados somente no Brasil.

De acordo com Emilio Simoni, fundador da empresa de cibersegurança, o objetivo da campanha de ataques é lucrar com programas de afiliados, com as páginas às quais os usuários são redirecionados sempre contendo códigos relacionados. "Acreditamos que essa prática não é autorizada pelas plataformas de apostas, pelo menos pelas confiáveis", explica.

O redirecionamento acontece a partir da inserção de um script malicioso nos sites, enquanto um padrão de comprometimento ou a vulnerabilidade explorada não foram localizados. De acordo com os especialistas, porém, os ataques atingem diferentes plataformas de publicação de conteúdo, desde servidores Apache e IIS até sistemas Wordpress, em uma demonstração de abrangência.

Simoni aponta ainda que os códigos maliciosos inseridos são carregados de servidores externos, o que permite ao atacante modificar o comportamento das campanhas, alterar os links de redirecionamento ou atualizar os comprometimentos. Na visão do especialista, tais recursos também podem ser usados em ondas voltadas ao roubo de dados e instalação de malware, além de phishing.

A AHT Security publicou indicadores de comprometimento que devem ser removidos do código dos sites atingidos, de forma a interromper a exploração. Além disso, os especialistas em segurança indicam o uso de soluções de proteção de sites e monitoramento de alterações, bem como identificação de vulnerabilidades, para flagrar comprometimentos nos serviços online.

Trending no Canaltech:

- Por que SSDs SanDisk estão apagando dados dos usuários?

- HQ explica os nomes das Tartarugas Ninja da nova geração

- Elon Musk cogita trocar luta com Mark Zuckerberg por debate verbal

- 4 motivos para não usar o TikTok

- Besouro Azul │ DCU ou DCEU? Em qual universo o novo filme se passa

- 10 referências e easter eggs em Thor: Amor e Trovão