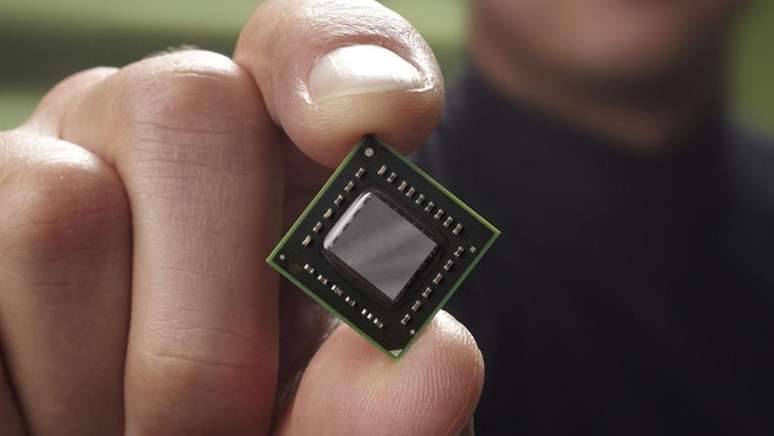

AMD anuncia ações para resolver os erros Meltdown e Spectre

Com as recentes descobertas de falhas de segurança em milhares de processadores modernos, muitas empresas da indústria tecnológica estão atuando em conjunto para resolver as duas principais vulnerabilidades encontradas: os erros Meltdown e Spectre. Agora, é a vez da AMD se pronunciar sobre quais ações está tomando para resolver esta situação.

De acordo com a fabricante, duas variantes da vulnerabilidade Spectre (Bounds Check Bypass e Branch Target Injection) são aplicáveis aos processadores AMD. Em contrapartida, estas ameaças podem ser contidas com patches de atualizações do próprio sistema operacional. Por este motivo, a fabricante vem trabalhando em conjunto com a Microsoft e a Linux para distribuir essas correções.

Com relação à variante Bounds Check Bypass do Spectre, grande parte dos processadores AMD em sistemas operacionais da Microsoft e do Linux já receberam os patches de atualização. Além disso, a empresa continua trabalhando com a Microsoft para resolver o problema que causou bloqueio total em máquinas com processadores mais antigos (AMD Opteron, Athlon e AMD Turion X2 Ultra) no início desta semana. A expectativa é que esta situação seja resolvida até a próxima semana.

A respeito do Branch Target Injection do Spectre, variante que se aproveita da brecha existente no design dos processadores, a AMD afirma que uma combinação de atualizações de microcódigo será lançada em várias etapas. Pacotes de correção por meio de sistema operacional também serão disponibilizados para clientes e parceiros da fabricante, para reforçar ainda mais a segurança.

A Linux, por exemplo, já começou a distribuição, enquanto que a Microsoft ainda colabora com a AMD para lançar os patches de atualização.

Para processadores Ryzen e EPYC, e outros produtos de gerações anteriores, a AMD ainda disponibilizará atualizações de microcódigos opcionais a partir desta semana. Essas correções de software serão providenciadas por fornecedores e, portanto, a empresa recomenda que o usuário verifique toda e qualquer informação exclusivamente com o fornecedor.

Já a variante Rogue Data Cache Load, ou apenas Meltdown, não é aplicável a processadores AMD, segundo a própria companhia em comunicado oficial. A AMD acredita que os seus produtos não são suscetíveis a esta falha por conta da proteção de nível de privilégio dentro da arquitetura de paging de seus processadores. Desta forma, nenhuma mitigação é necessária.

Quando questionada sobre o design de suas GPU, a fabricante afirma que os AMD Radeon não usam execução especulativa e, portanto, não são suscetíveis a essas vulnerabilidades.